CRA: Mit der Ungewissheit umgehen

Wie Maschinenbauer ohne finale CRA-Vorgaben Risiken managen, Komponenten auswählen und OT-Netzwerke absichern

Der CRA fordert den Maschinenbau maximal heraus. Zum einen sind seine Details noch immer nicht final festgelegt, zum anderen enthält er Aspekte, die in der OT schwer umzusetzen sind. Erschwerend kommt hinzu, dass auch die entsprechenden europäischen Normen noch auf sich warten lassen. Was sollten Maschinenbauer nun tun?

Maschinenbau-Unternehmen stehen vor dem Dilemma, dass sie sich vorbereiten müssen, ohne exakt zu wissen, worauf. Dasselbe gilt auch für die Anbieter der Komponenten, die sie für die Umsetzung des CRA benötigen.

Fortgeschrittene Unternehmen haben bereits ein Risk-Assessment bezüglich CRA für alle Maschinenreihen durchgeführt und wissen, welche Risiken in welchem Ausmaß und mit welchen Auswirkungen auftreten können und wie sie diese Risiken mitigieren können.

Um ihre Maschinen und Anlagen sicherer zu machen, benötigen sie jedoch elektronische Produkte, zum Beispiel SPS, HMIs, Switches oder Firewalls, die auch selbst dem CRA entsprechen müssen. Bei der Auswahl besteht das Risiko, dass sie auf Produkte setzen, die künftig nicht mehr geliefert werden, weil sie nicht CRA-konform sind. Re-Designs sind daher zum aktuellen Zeitpunkt kritisch, da sie in der Regel komplex sind und einige Zeit dauern. Ebenso kann es bei Maschinen im Feld passieren, dass Ersatzteile aufgrund mangelnder CRA-Konformität nicht mehr verfügbar sind. Der Knackpunkt ist also: Wie starten, ohne das genaue Ziel zu kennen?

Pragmatisch vorgehen

Der CRA soll dafür sorgen, dass alle in die Pflicht genommen werden, sich dem Thema Cybersicherheit anzunehmen. Wer dies nicht tut, darf seine Produkte nicht mehr verkaufen. Wer pragmatisch startet, hat die größte Strecke schon hinter sich gebracht. Zwei Aspekte spielen eine große Rolle:

der Umgang mit erzeugten Daten (seien es Daten aus der Maschinensoftware, die IP des Unternehmens oder Produktionsdaten des Kunden), physische und digitale Datenzugriffe.

Umgang mit Daten

Folgendes Beispiel verdeutlicht den Umgang mit Daten: Ein Hersteller verkauft Abfüllmaschinen. In den Produktionen seiner Kunden haben die Mitarbeiter Zugriff auf die Produktionsdaten. Ein Mitarbeiter bei Getränkehersteller X weiß, dass Wettbewerber, die dieselbe Abfüllmaschine nutzen, auch dieselbe Remote-Lösung haben. Er könnte sich Zugriff auf die Remote-Lösung verschaffen und hätte damit auch Zugriff auf alle Produktionsdaten dieser Wettbewerber.

Der Hersteller der Abfüllmaschinen muss sich nun fragen: Ist es wahrscheinlich, dass dieser Fall eintritt? Wenn ja: Wie wahrscheinlich? Mit welchem Aufwand wäre dies verbunden? Wie hoch wäre der wirtschaftliche Schaden für ihn selbst und für seine Kunden? Mit derartigen Szenarien lassen sich potenzielle Risiken identifizieren, bewerten, mitigieren sowie dokumentieren.

Kriterien für die Komponentenauswahl

Bei der Auswahl von elektronischen und digitalen Produkten bietet die internationale Norm IEC 62443 Orientierung. Denn die Hauptforderung des CRA wird darin bestehen, dass die Produkte möglichst sicher sein müssen. Hersteller, die nach IEC 62443-4-1 zertifiziert sind und IEC 62443-4-2-konforme oder -zertifizierte Produkte anbieten, haben die höchste Wahrscheinlichkeit, dass ihre Produkte den CRA erfüllen.

Denn die Kernaspekte der IEC 62443 für den Maschinenbau sind:

- Zielsetzung: Schutz von Produktionsanlagen (OT-Bereich) vor Cyberangriffen, Steigerung der Anlagenverfügbarkeit und sichere Integration von Komponenten.

- Struktur: Die Norm gliedert sich in verschiedene Teile (allgemein, Richtlinien, Systemanforderungen, Komponentenanforderungen).

- Security Levels (SL): Die Norm definiert Sicherheitsstufen (SL 1 bis 4), die angeben, wie gut ein System gegen verschiedene Arten von Bedrohungen geschützt ist.

- Defense in Depth: Kernprinzip ist ein mehrschichtiges Sicherheitskonzept, bei dem technische und organisatorische Maßnahmen kombiniert werden.

- Rollen: Sie richtet sich an Betreiber, Systemintegratoren und Komponentenhersteller.

Je nach Risikobewertung der Maschine oder Anlage sollten Produkte mit einem entsprechenden Security-Level eingesetzt werden. Diese lauten:

- SL 0: Keine besonderen Anforderungen oder Sicherheitsvorkehrungen erforderlich.

- SL 1: Schutz vor zufälligen oder unbeabsichtigten Verstößen (unbeabsichtigte Fehler).

- SL 2: Schutz vor vorsätzlichen Verstößen mit einfachen Mitteln (geringe Ressourcen, allgemeine Fähigkeiten).

- SL 3: Schutz vor vorsätzlichen Verstößen mit ausgeklügelten Mitteln (moderate Ressourcen, IACS-spezifische Fähigkeiten).

- SL 4: Schutz vor vorsätzlichen Verstößen mit ausgeklügelten Mitteln und umfangreichen Ressourcen (Nationalstaaten, fortgeschrittene persistente Bedrohungen).

OT-Netzwerk-Konzepte

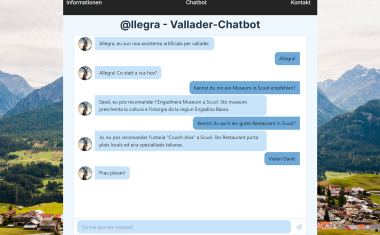

Maschinen werden immer häufiger in ganzen Anlagen ausgeliefert oder beim Kunden in solche integriert. Damit spielen im Rahmen des CRA auch OT-Netzwerk-Konzepte eine Rolle. Ein sinnvolles Netzwerkkonzept beginnt mit einem Risk-Assessment: Welches Riskio besteht, wenn eine Entität Zugriff erhält, sei es physisch direkt am Gerät im Schaltschrank, digital vor Ort oder aus der Ferne? Ein physischer Zugriff lässt sich relativ einfach mit Schlüsseln, Türen und Toren, Sicherheitspersonal und Zugriffskarten einschränken. Aber auch der digitale Zugriff kann mit diversen Lösungen kontrolliert werden:

Mit VLANs kann ein physischer Switch in mehrere logische Geräte geteilt werden. Dies verhindert, dass sich Geräte im gleichen Netz unbeabsichtigt stören.

Im Rahmen eines Site-Zone-Cell-Konzepts wird definiert, welche Geräte in welchen Zonen „sprechen“ dürfen und welche der Services erlaubt sind. Firewalls zwischen den Zonen sorgen dafür, dass diese Regeln eingehalten werden.

Industrielle IPS (Intrusion Prevention System) bieten noch mehr Sicherheit. Hierfür analysieren IPS die Datenpakete und blockieren diese gegebenenfalls. Große Stärke von IPS ist es, Muster zu erkennen. Bei einem wiederkehrenden Muster kann das System bereits einzelne Elemente blockieren.

Fazit: Orientierung an IEC-62443

Solange die Details des CRA noch nicht festgelegt sind, eignet sich die Norm IEC-62443 als Leitfaden, sowohl für die Auswahl von Komponenten als auch für die Entwicklung von Maschinen, die dem CRA entsprechen sollen. Ein empfehlenswerter Ausgangspunkt ist eine Risikobewertung mit allen wichtigen Abteilungen im Unternehmen bezüglich Cybersicherheit und möglichem Missbrauch eigener sowie erzeugter Kundendaten. Es gilt, jetzt anzufangen, um das Delta, das sich mit Finalisierung des CRA und den daraus folgenden europäischen Normen zeigen wird, zu verkleinern und schnell zu schließen.